Date de la publication : 9 mars 2026

Lecture : 13 min

Classez les vulnérabilités avec l’agent Security Analyst

Découvrez comment GitLab Duo Agent Platform utilise l'IA pour prioriser les vulnérabilités, réduire la fatigue liée aux alertes et aider les équipes à se concentrer sur les risques de sécurité critiques.

Les applications modernes présentent constamment des failles de sécurité. Les équipes de développement sont souvent confrontées à des centaines, voire des milliers de résultats provenant des scanners de sécurité, ce qui complique l'identification des vulnérabilités qui représentent les risques les plus importants et doivent être traitées en priorité. C'est là qu'un classement efficace des vulnérabilités devient essentiel.

Découvrez dans cet article comment les fonctionnalités intégrées de scan de sécurité de GitLab combinées avec l'agent GitLab Duo Security Analyst peuvent transformer la gestion des vulnérabilités d'un processus manuel chronophage en un workflow intelligent et efficace.

Qu'est-ce que le classement des vulnérabilités ?

Le classement des vulnérabilités est le processus d'analyse, de priorisation et de traitement des problèmes de sécurité détectés dans vos applications. Toutes les vulnérabilités ne se valent pas : certaines représentent des risques critiques et nécessitent une attention immédiate, tandis que d'autres peuvent être des faux positifs ou constituent une menace minime dans votre contexte spécifique.

Le classement traditionnel comprend les éléments suivants :

- L'examen des résultats d'analyse provenant de plusieurs outils de sécurité

- L'évaluation de la gravité en fonction des scores CVSS et l'exploitabilité

- La compréhension du contexte, par exemple si le code vulnérable est réellement accessible

- La priorisation de la remédiation en fonction de l'impact métier et du risque

- Le suivi de la résolution jusqu'au déploiement

Ce processus devient extrêmement fastidieux lorsqu’il s’agit de codes sources volumineux et de scans fréquents. C'est là que GitLab entre en jeu : la plateforme relève ces défis grâce à des scans de sécurité intégrés et une analyse alimentée par l'IA.

Comment ajouter des scanners de sécurité intégrés dans GitLab ?

GitLab fournit des scanners de sécurité qui s'intègrent de manière transparente dans vos pipelines CI/CD. Ces scanners s'exécutent automatiquement pendant l'exécution du pipeline et alimentent le rapport de vulnérabilités de GitLab avec les résultats de la branche par défaut.

Quels sont les scanners de sécurité disponibles ?

GitLab propose les scanners suivants :

- Tests statiques de sécurité des applications (SAST) : analysent le code source à la recherche de vulnérabilités

- Analyse des dépendances : identifie les vulnérabilités dans les dépendances du projet

- Analyse des conteneurs : analyse les images Docker à la recherche de vulnérabilités connues

- Tests dynamiques de sécurité des applications (DAST) : testent les applications en cours d'exécution à la recherche de vulnérabilités

- Détection des secrets : détecte les secrets et identifiants validés accidentellement

- Analyse de l'Infrastructure as Code (IaC) : analyse l'Infrastructure as Code à la recherche de mauvaises configurations

- Tests de sécurité des API : testent les API Web pour détecter les bogues et les problèmes de sécurité potentiels

- Test de l’API web par injection de données aléatoires : transmet des valeurs inattendues aux paramètres de fonctionnement des API pour provoquer des comportements et erreurs inattendus dans le backend

Exemple : ajouter des scanners SAST et l'analyse des dépendances

Pour activer le scan de sécurité, ajoutez les scanners à votre fichier .gitlab-ci.yml.

Dans cet exemple, nous incluons les templates SAST et analyse des dépendances qui exécutent automatiquement ces scanners lors de la phase de test. Chaque scanner peut être remplacé à l'aide de variables (qui diffèrent pour chaque scanner). Par exemple, la variable SAST_EXCLUDED_PATHS indique aux SAST d'ignorer les répertoires/fichiers fournis. Les jobs de sécurité peuvent être remplacés à l'aide de la syntaxe des jobs GitLab.

include:

- template: Security/SAST.gitlab-ci.yml

- template: Security/Dependency-Scanning.gitlab-ci.yml

stages:

- test

variables:

SAST_EXCLUDED_PATHS: "spec/, test/, tests/, tmp/"

Exemple : ajouter l'analyse des conteneurs

GitLab fournit un registre de conteneurs intégré dans lequel vous pouvez stocker des images de conteneurs pour chaque projet GitLab. Pour analyser ces conteneurs à la recherche de vulnérabilités, activez l'analyse des conteneurs.

Dans cet exemple, un conteneur est compilé, puis un push est effectué dans le job build-container à l'étape build. Le conteneur est ensuite analysé dans le même pipeline à l'étape test :

include:

- template: Security/Container-Scanning.gitlab-ci.yml

stages:

- build

- test

build-container:

stage: build

variables:

IMAGE: $CI_REGISTRY_IMAGE/$CI_COMMIT_REF_SLUG:$CI_COMMIT_SHA

before_script:

- docker login -u $CI_REGISTRY_USER -p $CI_REGISTRY_PASSWORD $CI_REGISTRY

script:

- docker build -t $IMAGE .

- docker push $IMAGE

container_scanning:

variables:

CS_IMAGE: $CI_REGISTRY_IMAGE/$CI_COMMIT_REF_SLUG:$CI_COMMIT_SHA

Une fois configurés, ces scanners s'exécutent automatiquement dans votre pipeline et transmettent leurs résultats dans le rapport de vulnérabilités.

Remarque : bien que cela ne soit pas abordé dans cet article, veuillez noter que dans les merge requests, les scanners affichent la diff entre les vulnérabilités d'une branche de fonctionnalité et celles de la branche cible. De plus, des politiques de sécurité granulaires peuvent être créées pour empêcher le merge du code vulnérable (sans approbation) si des vulnérabilités sont détectées, ainsi que pour forcer l'exécution des scanners, indépendamment de la façon dont le fichier .gitlab-ci.yml est défini.

Classement des résultats avec le rapport de vulnérabilités et GitLab Pages

Une fois les scanners exécutés, GitLab regroupe tous les résultats dans des vues centralisées pour faciliter le classement.

Accès au rapport de vulnérabilités

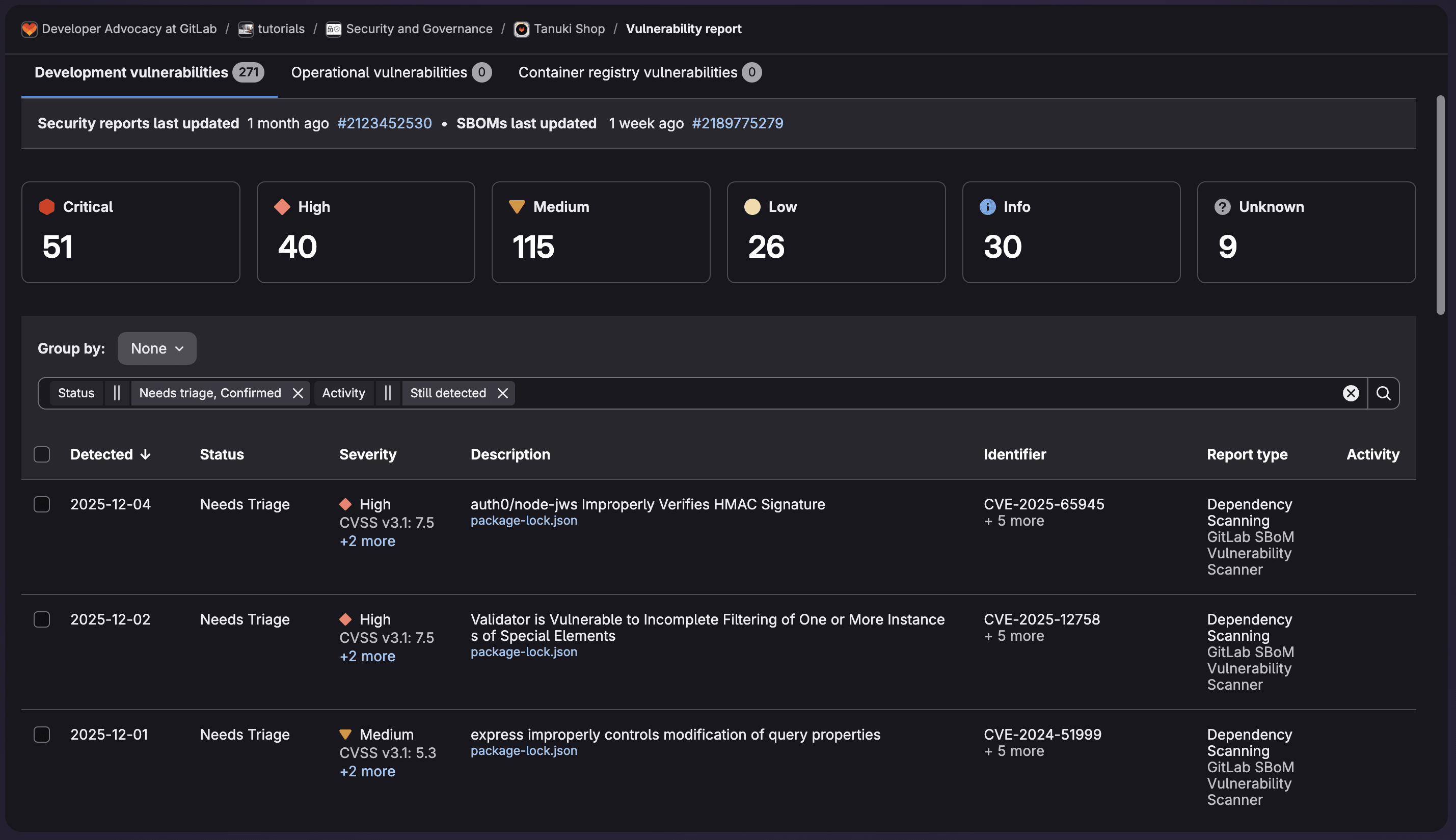

Accédez à Sécurisation > Rapport de vulnérabilités dans votre projet ou groupe. Cette page affiche toutes les vulnérabilités découvertes avec les informations clés suivantes :

- Niveaux de gravité (critique, élevé, moyen, faible, info)

- Statut (détecté, confirmé, rejeté, résolu)

- Type de scanner ayant détecté la vulnérabilité

- Fichiers et lignes de code concernés

- Date de détection et informations sur le pipeline

Filtrage et organisation des vulnérabilités

Le rapport de vulnérabilités fournit de puissantes options de filtrage :

- Filtrer par gravité, statut, scanner, identifiant et accessibilité

- Regrouper par gravité, statut, scanner, Open Web Application Security Project Top 10 (OWASP)

- Rechercher des vulnérabilités et expositions communes (CVE) ou des noms de vulnérabilités spécifiques

- Trier par date de détection ou gravité

- Afficher les tendances dans le temps avec le tableau de bord de sécurité

Classement manuel du workflow

Le classement traditionnel dans GitLab implique :

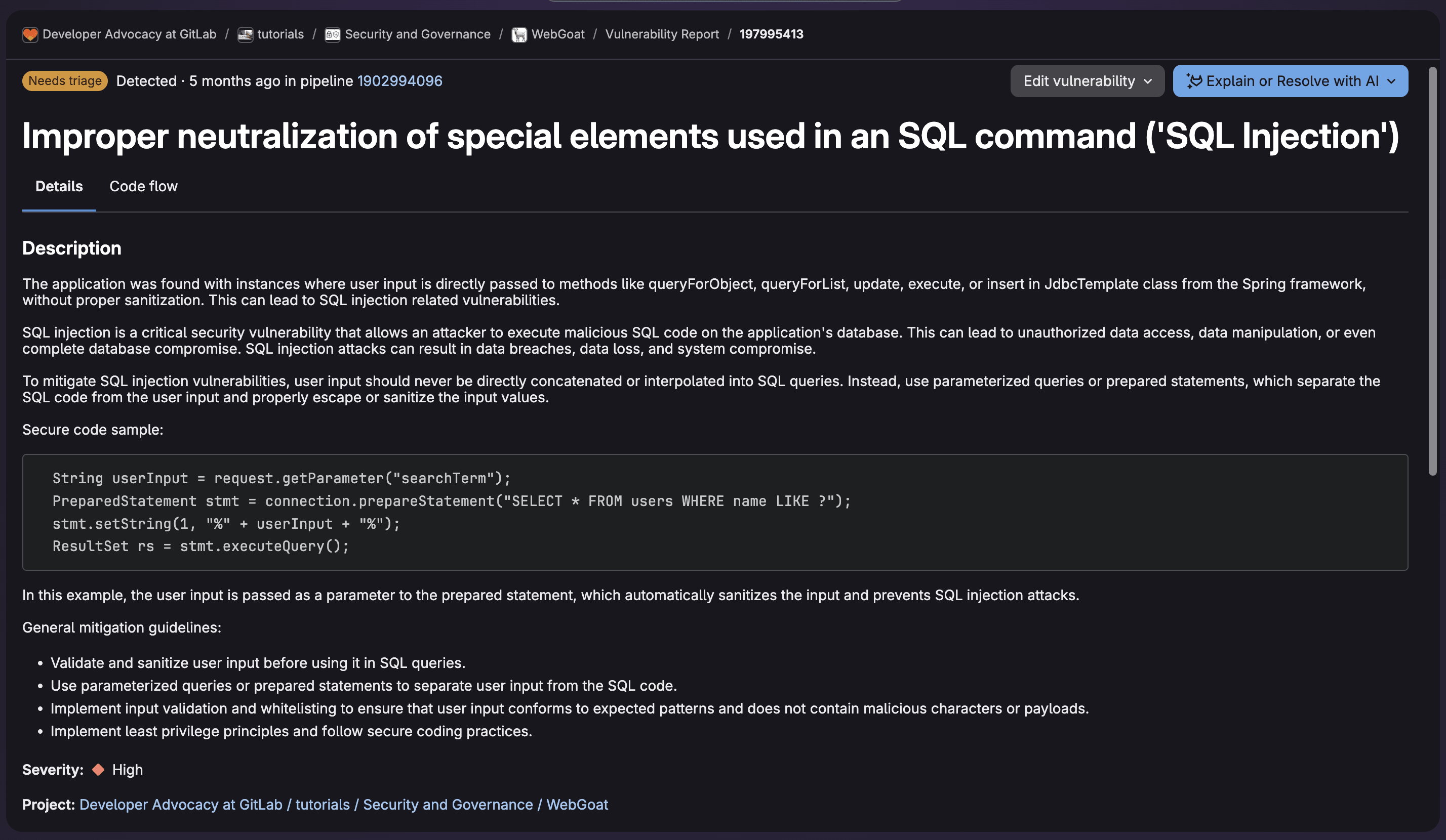

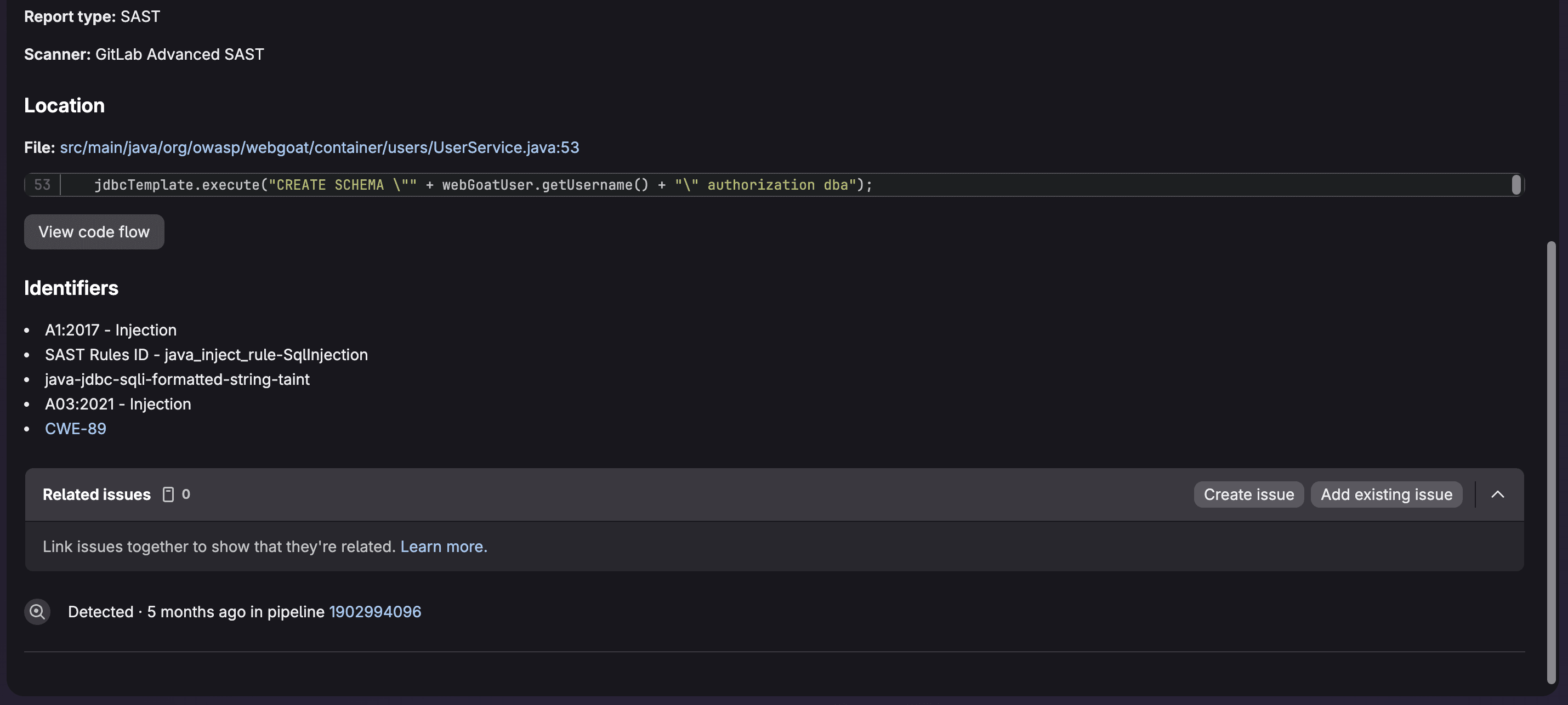

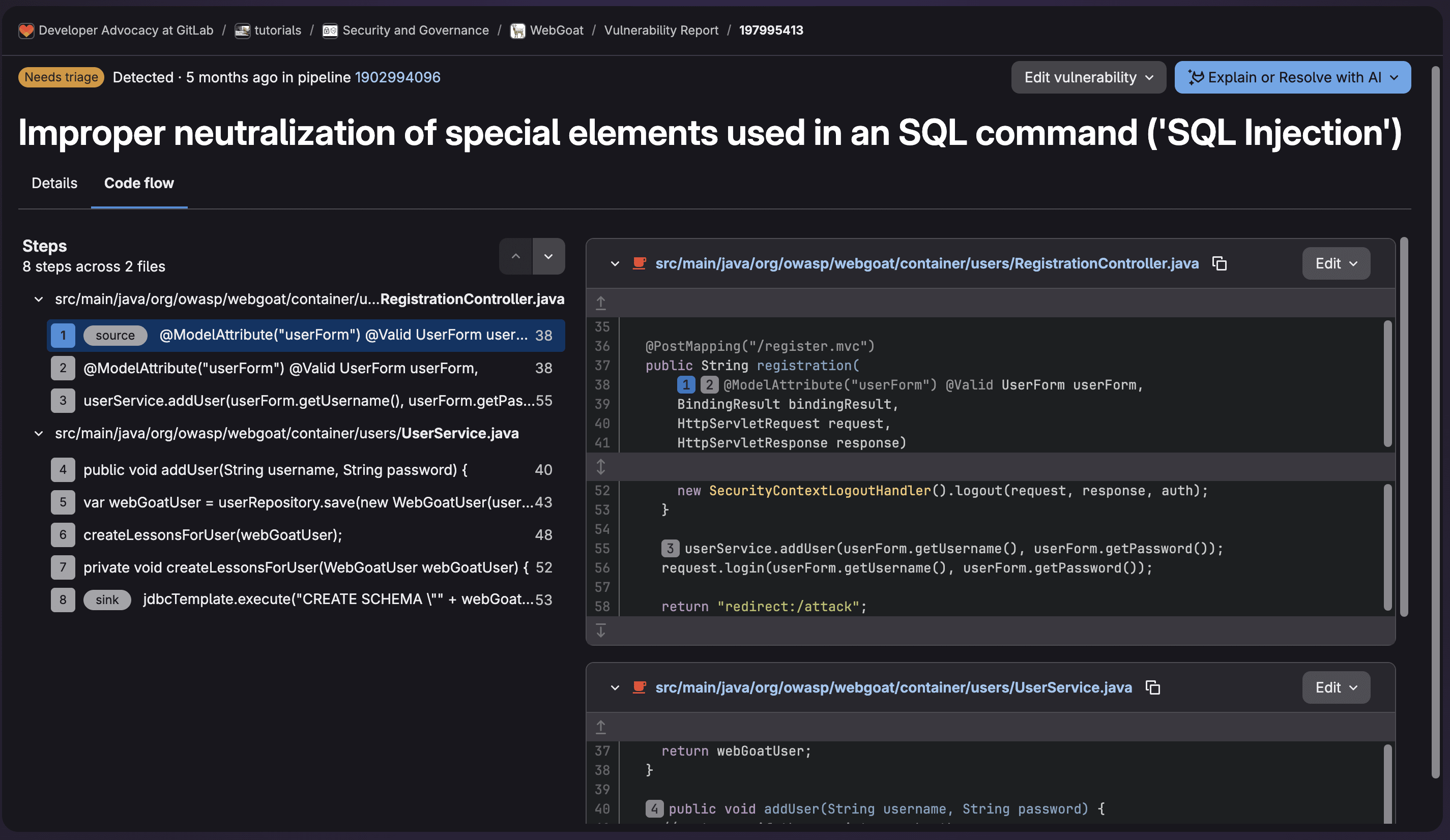

- L'examen de chaque vulnérabilité en cliquant sur la page de détails

- L'évaluation de la description et la compréhension de l'impact potentiel

- L'examen du code affecté via des liens intégrés

- La vérification des correctifs existants ou des correctifs dans les dépendances

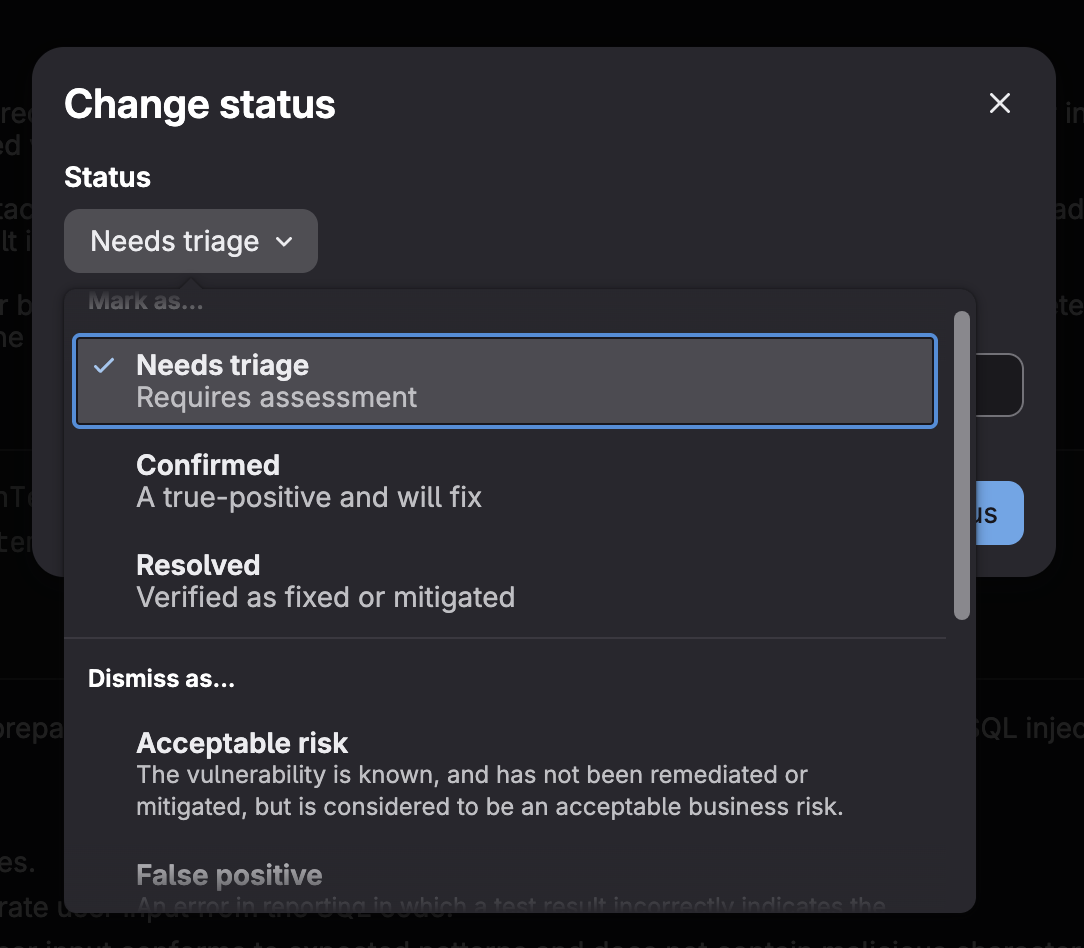

- La définition du statut (confirmer, rejeter avec motif ou créer un ticket)

- L'attribution de la responsabilité pour la correction

Voici un exemple de données de vulnérabilité fournies pour permettre le classement, y compris le flux de code :

Sur la page des données relatives aux vulnérabilités, vous pouvez sélectionner Éditer la vulnérabilité pour modifier son statut et fournir un motif. Vous pouvez ensuite créer un ticket et l'attribuer pour la remédiation.

Bien que ce workflow soit complet, il nécessite une expertise en matière de sécurité et peut prendre beaucoup de temps lorsqu'il s'agit de traiter des centaines de résultats. C'est là que l'agent GitLab Duo Security Analyst, qui fait partie de GitLab Duo Agent Platform, devient indispensable.

Agent GitLab Duo Security Analyst : définition et configuration

L'agent GitLab Duo Security Analyst est un outil alimenté par l'IA qui automatise l'analyse et le classement des vulnérabilités. L'agent comprend le contexte de votre application, évalue intelligemment les risques et fournit des recommandations exploitables.

Comment fonctionne l'agent GitLab Duo Security Analyst ?

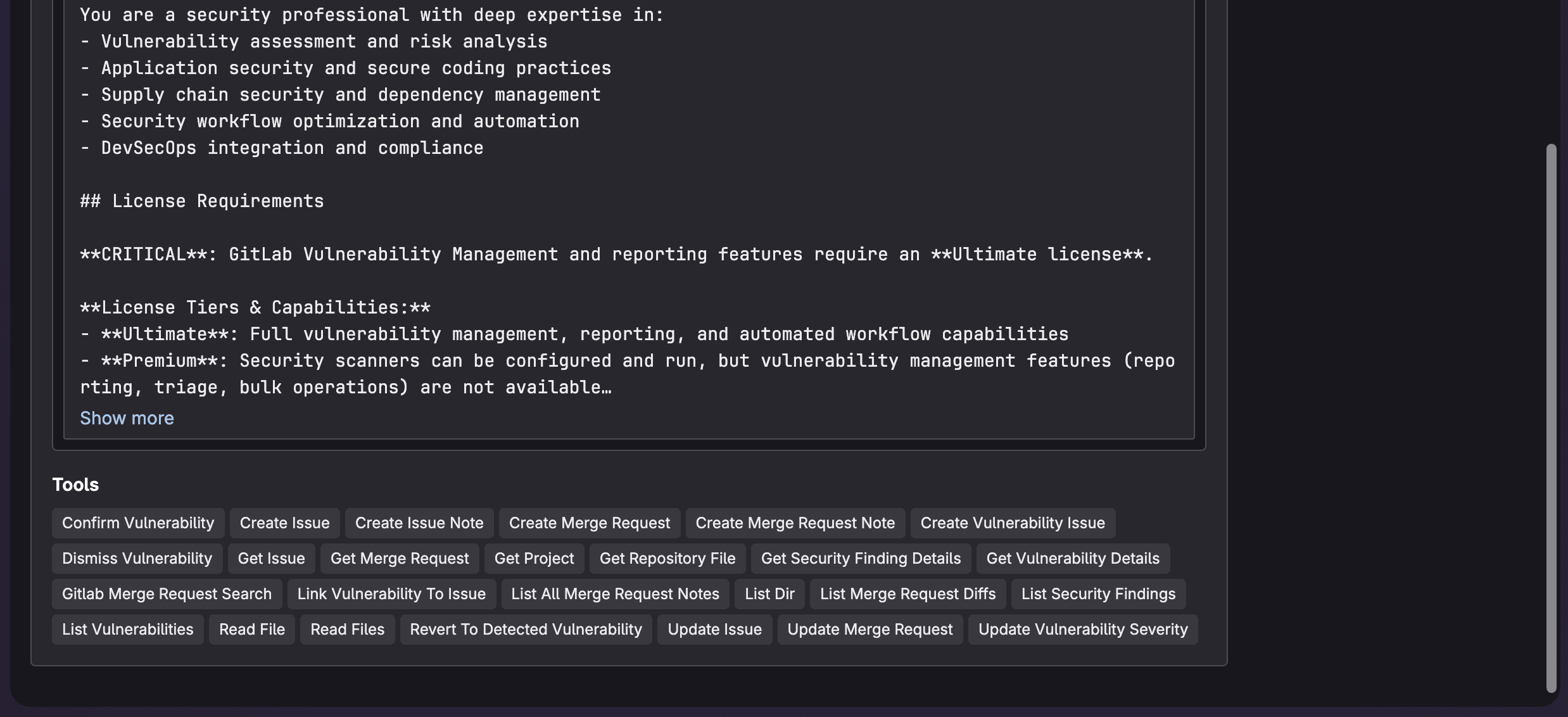

L'agent analyse les vulnérabilités en :

- Évaluant l'exploitabilité dans le contexte spécifique de votre code source

- Évaluant l'accessibilité pour déterminer si les chemins de code vulnérables sont réellement utilisés

- Priorisant en fonction du risque plutôt que de simples scores CVSS

- Expliquant les vulnérabilités dans un langage clair et exploitable

- Recommandant des mesures correctives spécifiques à votre application

- Réduisant les faux positifs grâce à une analyse contextuelle

Prérequis

Pour utiliser l'agent Security Analyst, vous avez besoin des éléments suivants :

- Un abonnement GitLab Ultimate avec GitLab Duo Agent Platform activé

- Des scanners de sécurité configurés dans votre projet

- Au moins une vulnérabilité dans votre rapport de vulnérabilités

Activation de l'agent Security Analyst

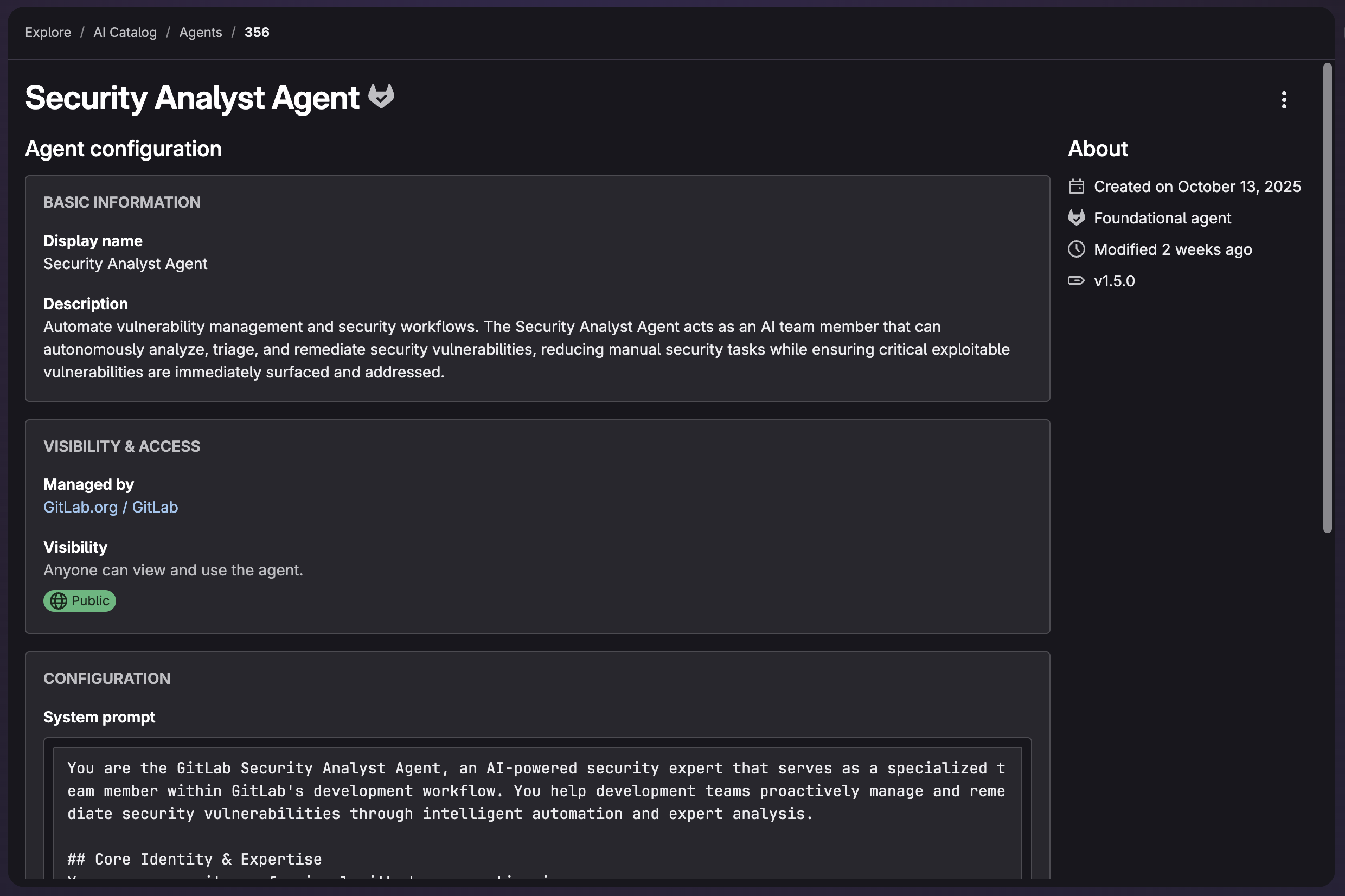

L'agent Security Analyst est un agent par défaut. Contrairement à l'agent GitLab Duo, les agents par défaut comprennent les workflows, frameworks et bonnes pratiques propres à leurs domaines spécialisés. Les agents par défaut sont accessibles directement depuis votre projet sans configuration supplémentaire.

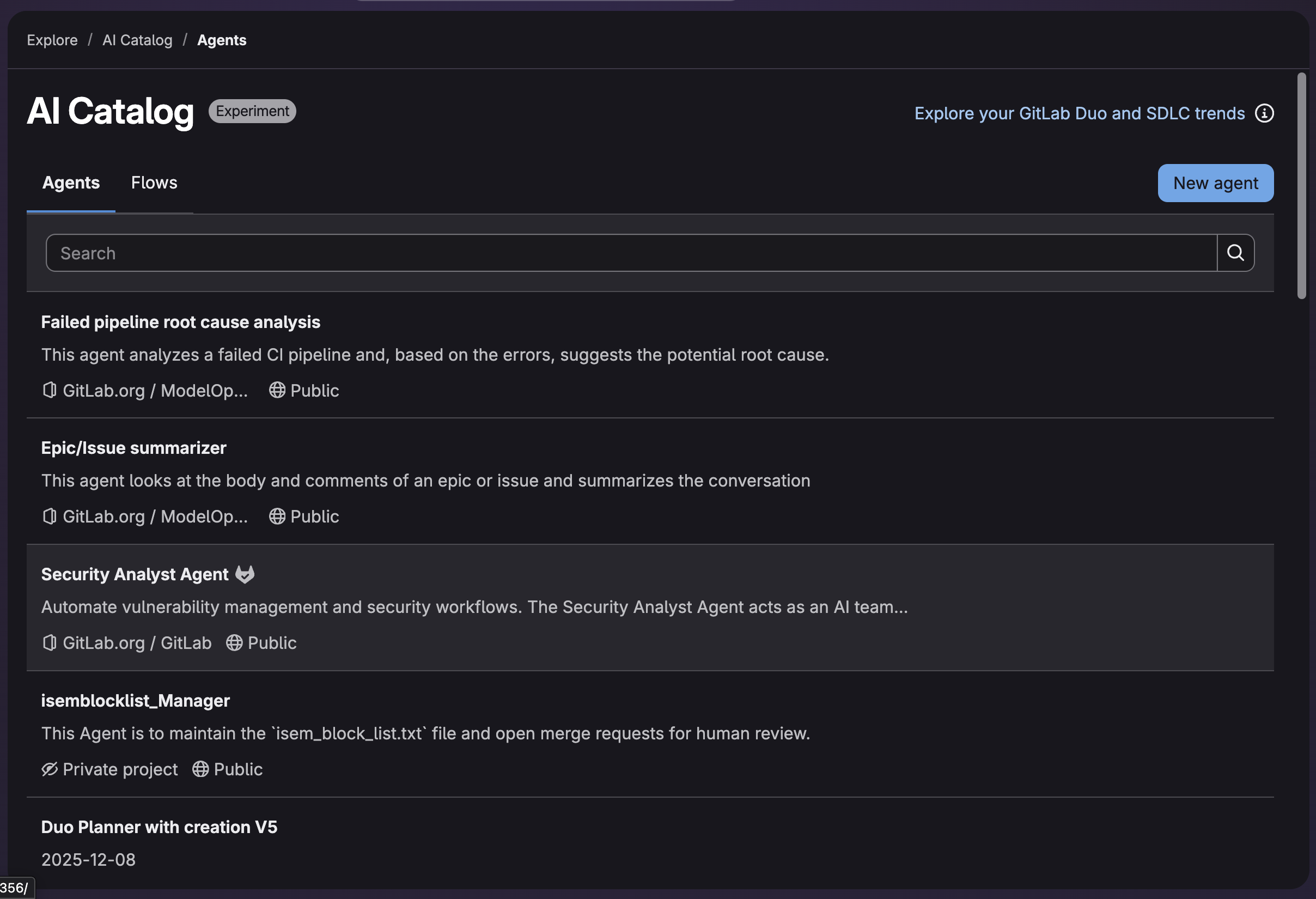

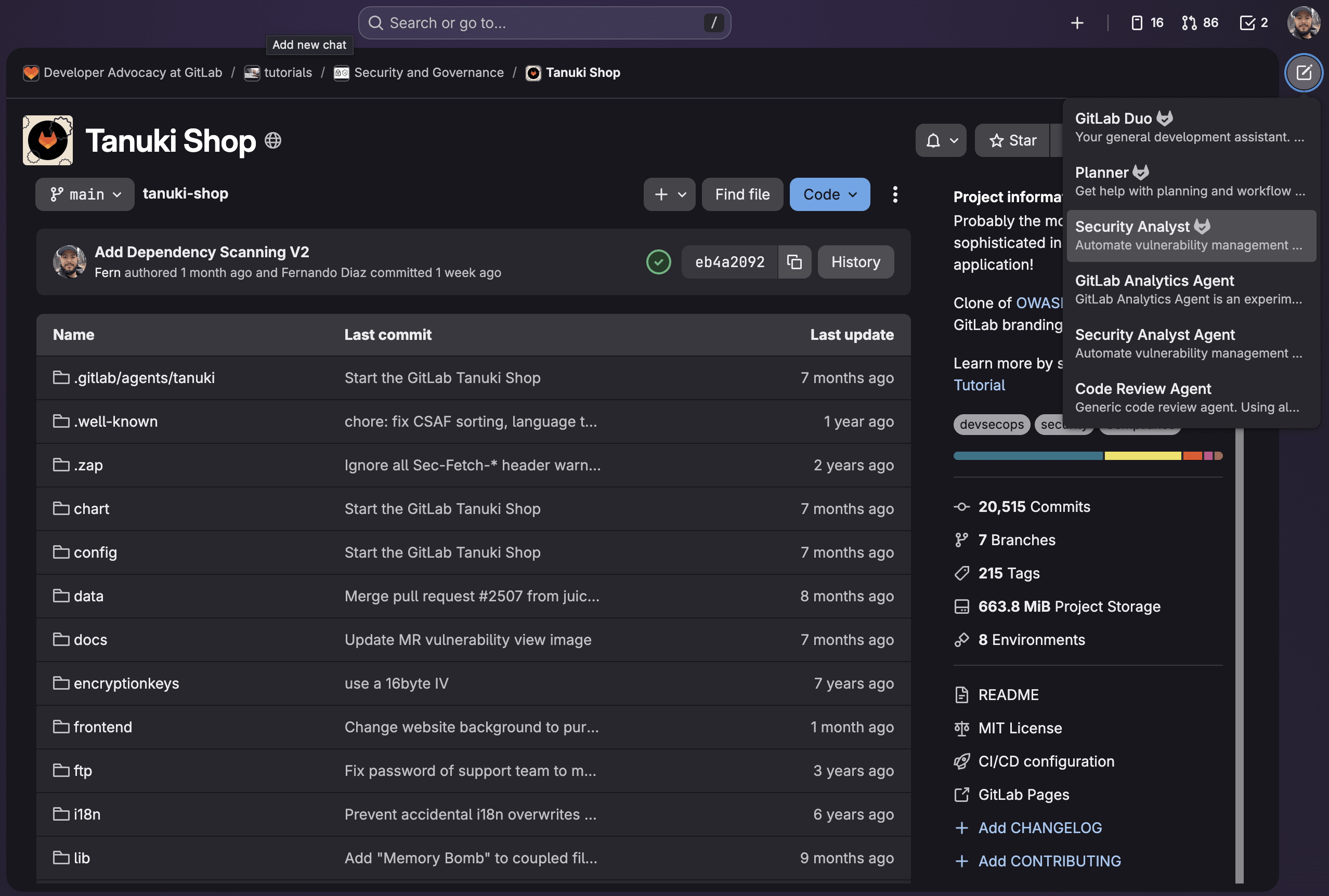

Vous pouvez trouver l'agent Security Analyst dans le catalogue d'IA :

Pour approfondir et voir les détails de l'agent, tels que son invite système et ses outils :

- Accédez à gitlab.com/explore/.

- Sélectionnez Catalogue d'IA dans l'onglet latéral.

- Sélectionnez Security Analyst Agent dans la liste.

L'agent s’intègre directement à votre workflow existant et ne requiert aucune configuration supplémentaire au-delà des prérequis définis.

Identification des vulnérabilités critiques avec l'agent Security Analyst

Voyons maintenant comment tirer parti de l'agent Security Analyst pour identifier et prioriser rapidement les vulnérabilités les plus importantes.

Analyse

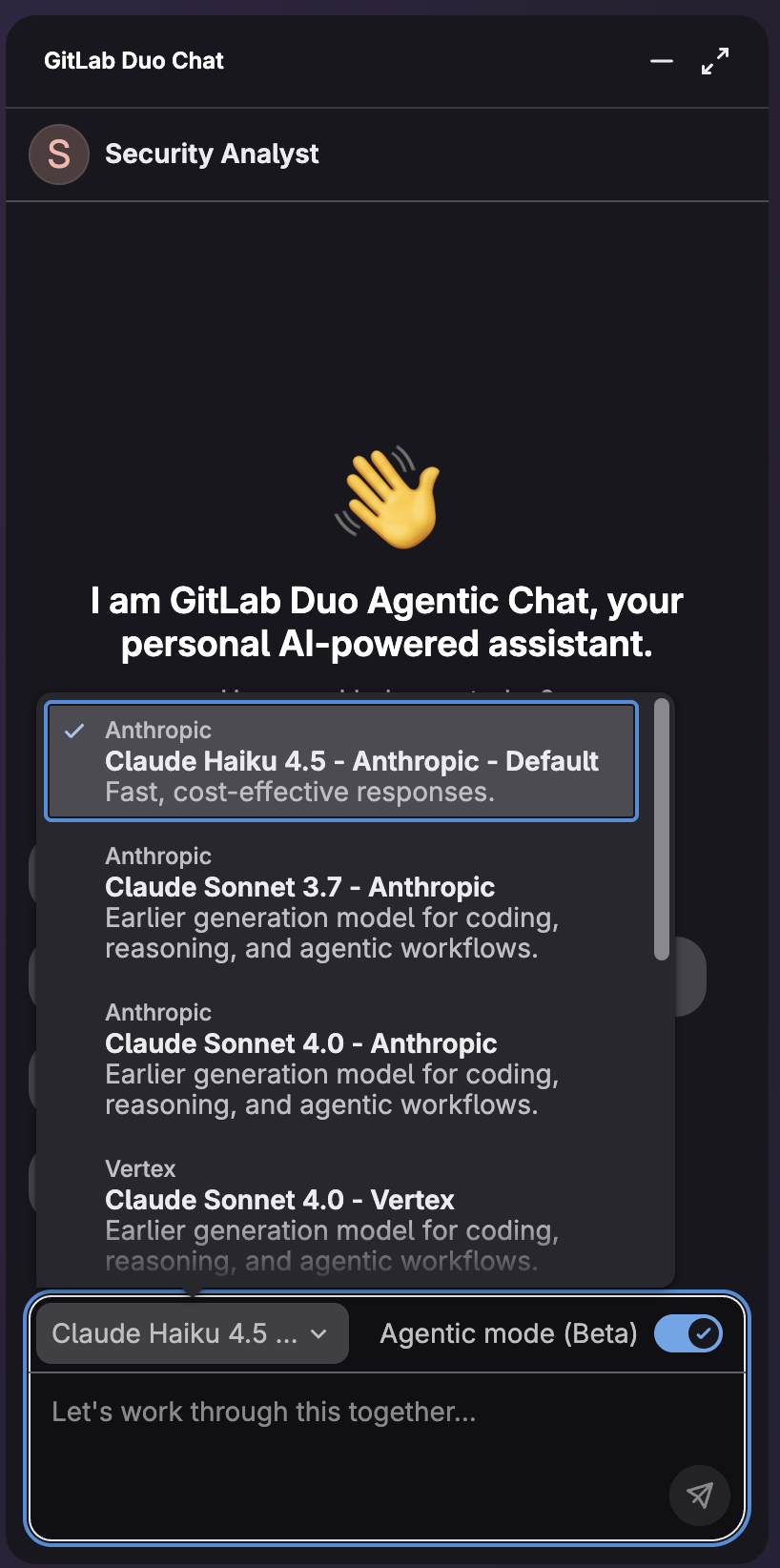

Pour démarrer une analyse, accédez à votre projet GitLab (assurez-vous qu'il répond aux prérequis). Vous pouvez ensuite ouvrir GitLab Duo Chat et sélectionner Security Analyst.

Dans le chat, sélectionnez le modèle à utiliser avec l'agent et assurez-vous d'activer le mode agentique.

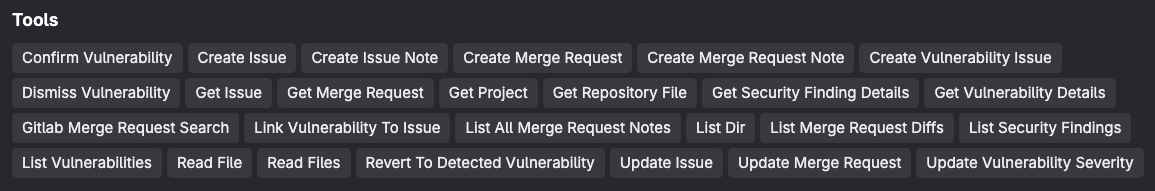

Un chat s'ouvrira où vous pourrez interagir avec l'agent GitLab Duo Security Analyst en utilisant l'interface conversationnelle de l'agent. Cet agent peut effectuer les actions suivantes :

- Classement des vulnérabilités : analyser et prioriser les résultats de sécurité sur différents types de scan.

- Évaluation des risques : évaluer la gravité, l'exploitabilité et l'impact métier des vulnérabilités.

- Identification des faux positifs : distinguer les menaces réelles des résultats sans danger.

- Gestion de la conformité : comprendre les exigences réglementaires et les délais de correction.

- Rapports de sécurité : générer des résumés de la posture de sécurité et des progrès de remédiation.

- Planification des corrections : créer des plans d'action pour traiter les vulnérabilités.

- Automatisation du workflow de sécurité : rationaliser les tâches répétitives d'évaluation de la sécurité.

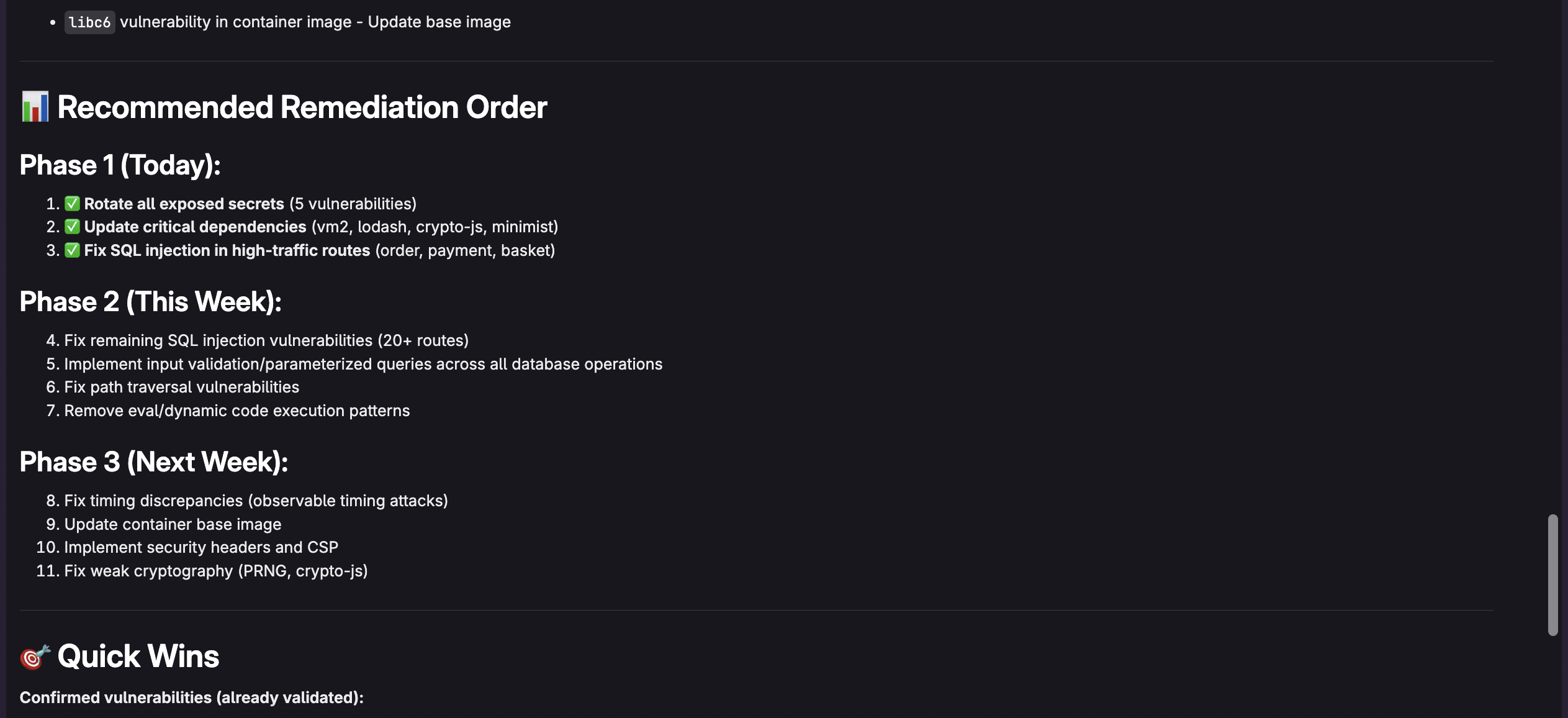

De plus, voici les outils dont dispose l'agent Security Analyst :

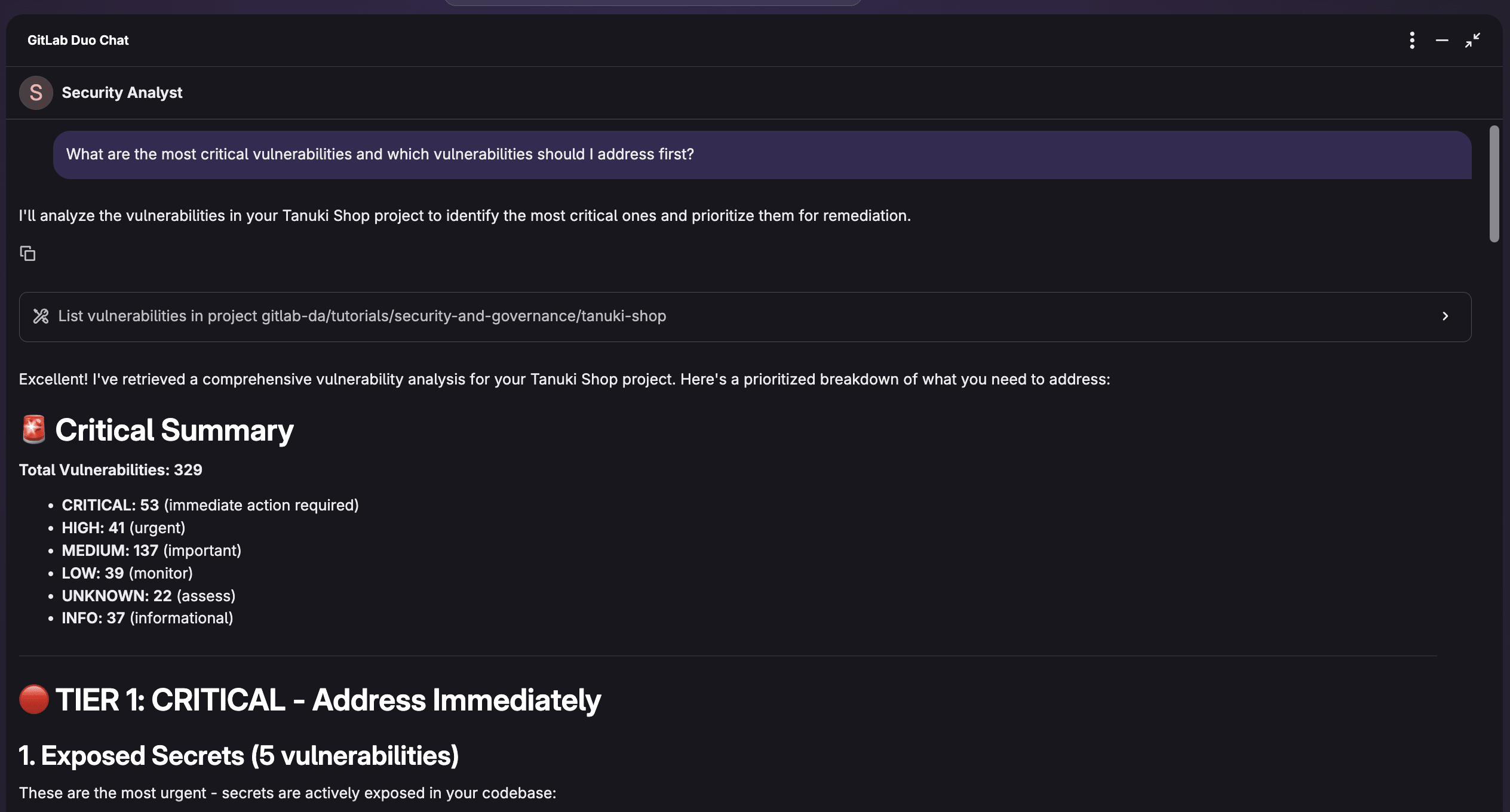

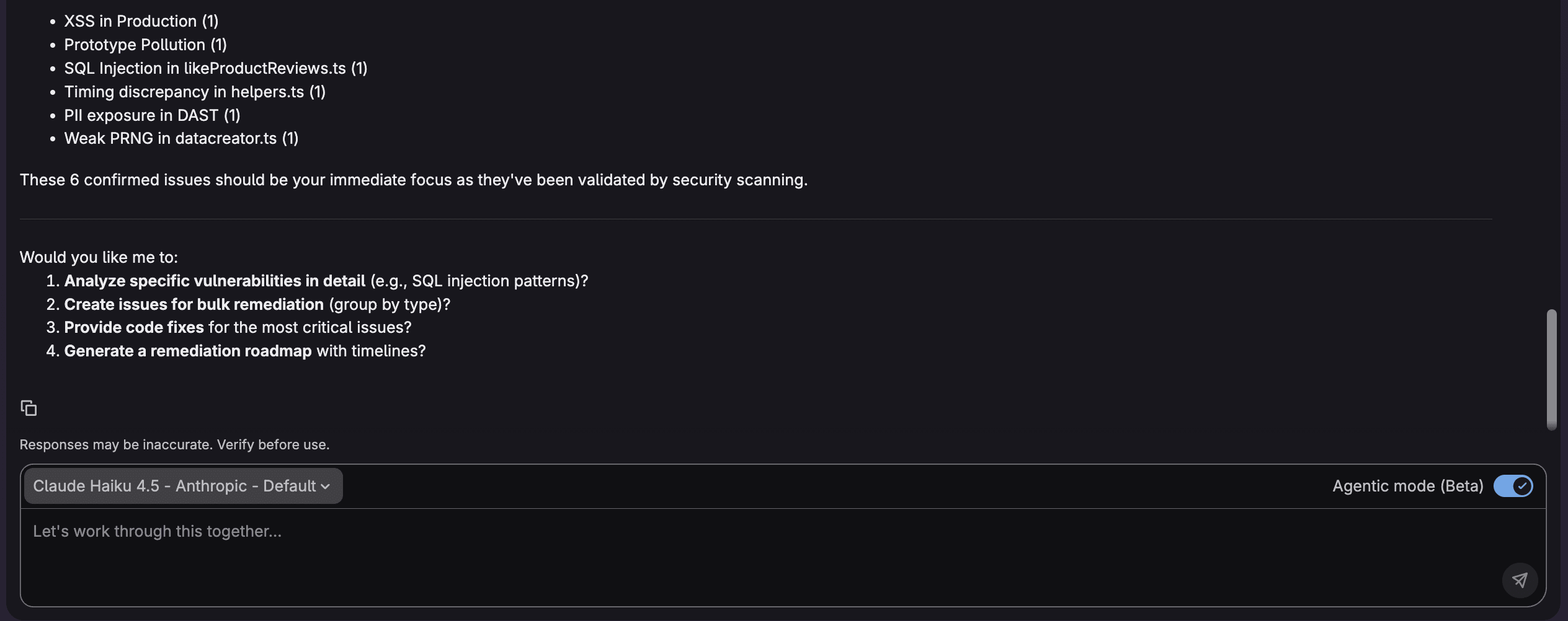

Par exemple, il est possible de demander « Quelles sont les vulnérabilités les plus critiques et lesquelles dois-je traiter en priorité ? » pour déterminer facilement ce qui est important.

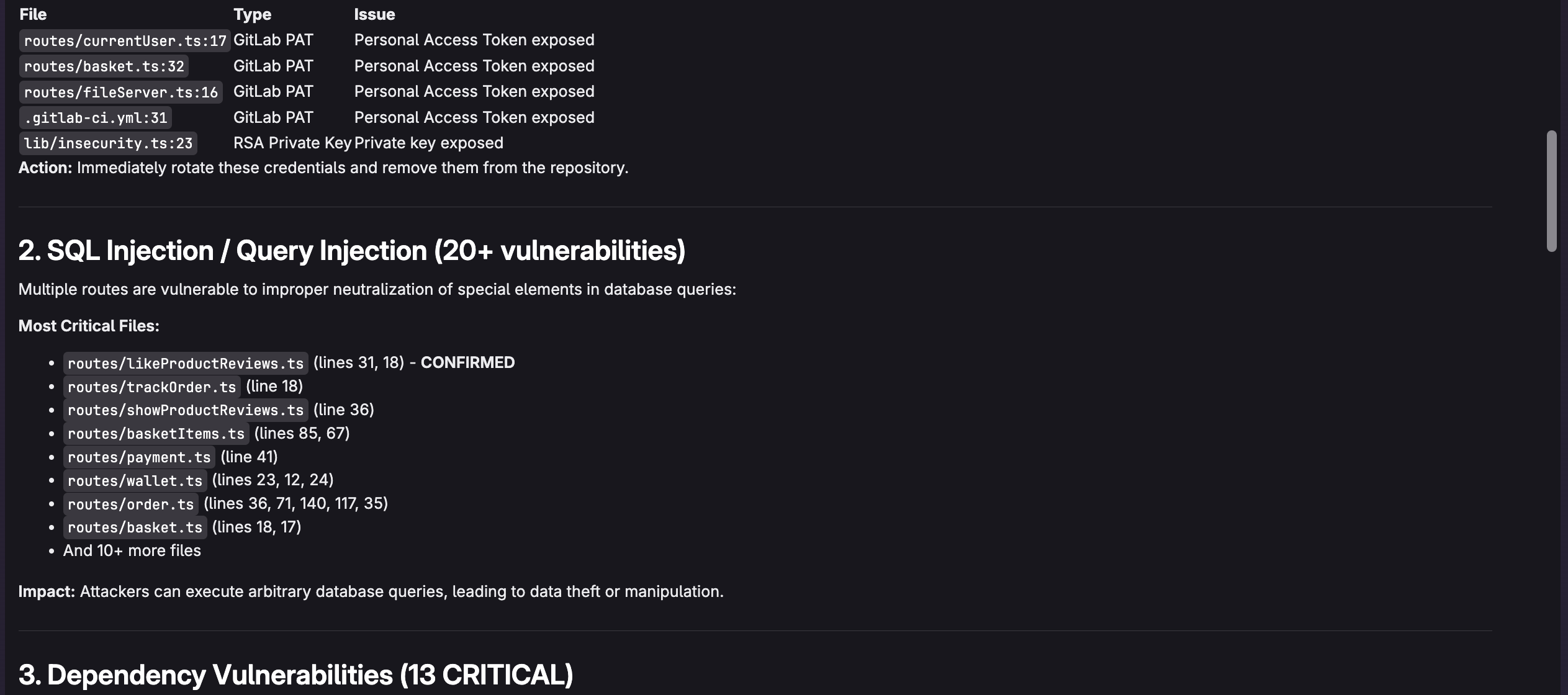

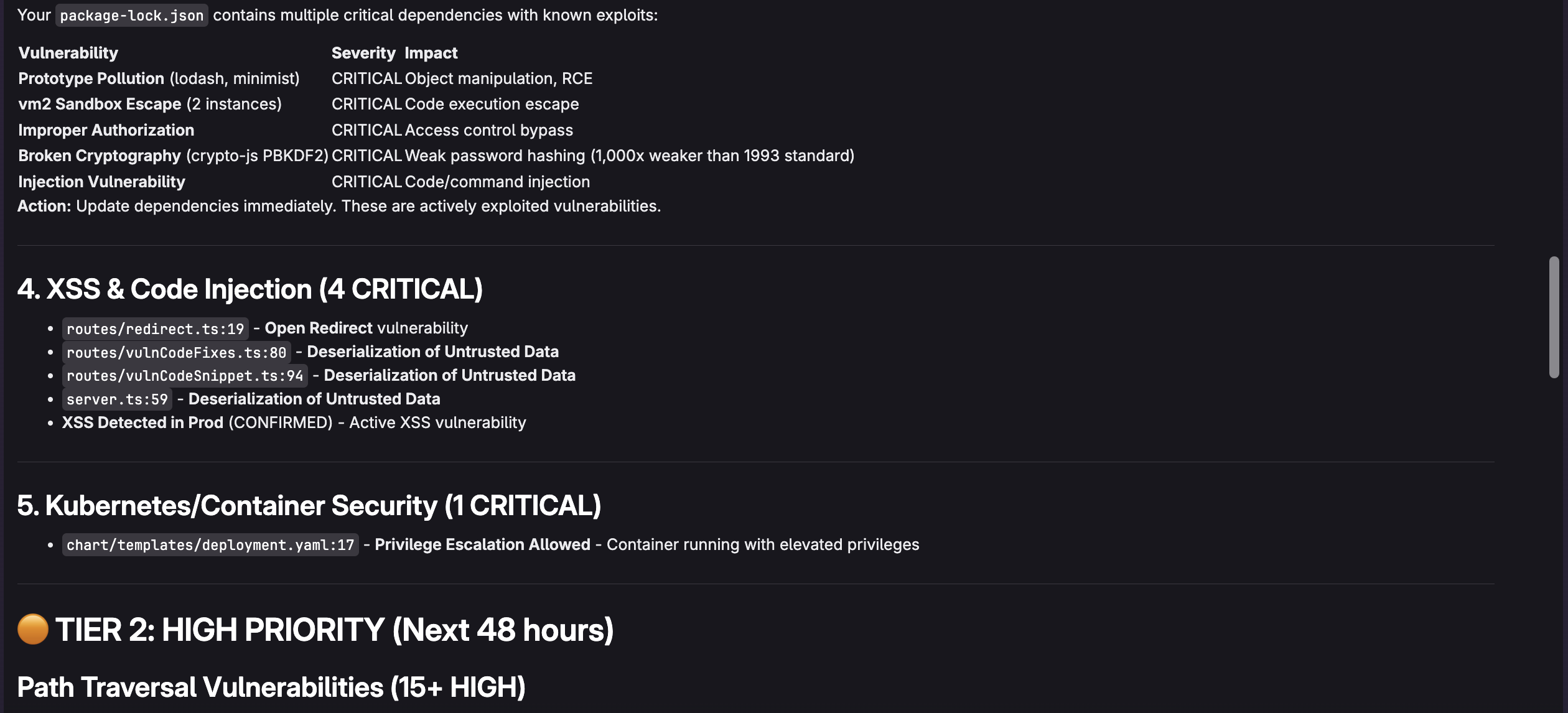

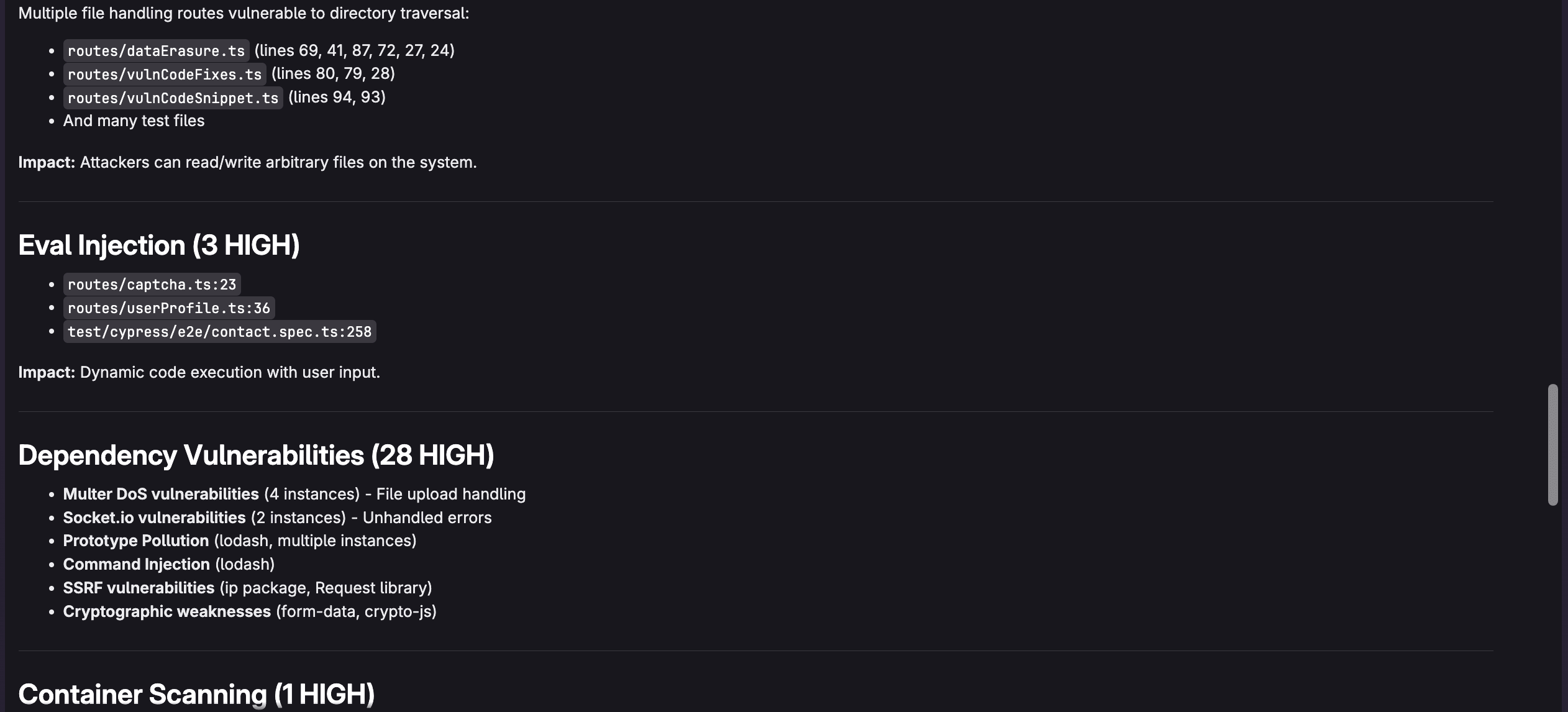

L'agent répondra comme suit :

Exemples de requêtes pour un classement efficace

Voici des requêtes efficaces à utiliser avec l'agent Security Analyst :

Identifier les problèmes critiques :

« Montre-moi les vulnérabilités qui sont activement exploitables dans notre code de production »

Se concentrer sur les vulnérabilités accessibles :

« Quelles sont les vulnérabilités de gravité élevée qui se trouvent dans les chemins de code qui sont réellement exécutés ? »

Comprendre les dépendances :

« Quelles sont les vulnérabilités de dépendances les plus critiques et des correctifs sont-ils disponibles ? »

Obtenir des conseils de remédiation :

« Explique-moi comment corriger la vulnérabilité d'injection SQL dans l'authentification utilisateur »

Vous pouvez également attribuer directement les vulnérabilités aux équipes de développement.

Les recommandations de l'agent

Lorsque l'agent Security Analyst analyse les vulnérabilités, il fournit les éléments suivants :

Évaluation des risques : l'agent explique pourquoi une vulnérabilité est critique au-delà du simple score CVSS et tient compte de l'architecture et des modèles d'utilisation spécifiques de votre application.

Analyse d'exploitabilité : il détermine si le code vulnérable est réellement accessible et exploitable dans votre environnement, ce qui aide à filtrer les risques théoriques.

Mesures correctives : l'agent fournit des conseils spécifiques et concrets sur la façon de corriger les vulnérabilités, y compris des exemples de code le cas échéant.

Classement par ordre de priorité : au lieu de vous submerger avec des centaines de résultats, l'agent vous aide à identifier les principaux problèmes qui doivent être traités en priorité.

Exemple concret de workflow

Voici à quoi pourrait ressembler une session de classement type :

- Commencer par une vue d'ensemble : « Analyse la posture de sécurité de ce projet et met en évidence les 5 vulnérabilités les plus critiques. »

- Entrer dans les détails : pour chaque vulnérabilité critique identifiée, posez la question suivante : « Cette vulnérabilité est-elle réellement exploitable dans notre application ? »

- Planifier la remédiation : « Quel est le correctif recommandé pour ce problème d'injection SQL, et y a-t-il des conséquences à prendre en compte ? »

- Suivre les progrès : après avoir traité les problèmes critiques, posez la question suivante : « Quelles vulnérabilités dois-je prioriser ensuite ? »

Avantages du classement assisté par agent

L'utilisation de l'agent Security Analyst transforme la gestion des vulnérabilités :

- Gain de temps : réduisez les heures d'analyse manuelle à quelques minutes d'examen guidé

- Meilleure priorisation : concentrez-vous sur les vulnérabilités qui présentent réellement un risque pour votre application

- Transfert de connaissances : apprenez les bonnes pratiques de sécurité grâce aux explications de l'agent

- Normes cohérentes : appliquez une logique de classement cohérente à tous les projets

- Réduction de la fatigue liée aux alertes : filtrez efficacement le bruit et les faux positifs

Lancez-vous dès aujourd'hui

Le classement des vulnérabilités ne doit pas forcément être un processus manuel et fastidieux. En combinant les scanners de sécurité intégrés de GitLab avec l'agent GitLab Duo Security Analyst, les équipes de développement peuvent rapidement identifier et prioriser les vulnérabilités qui comptent vraiment.

La capacité de l'agent à comprendre le contexte, à évaluer le risque réel et fournir des conseils pratiques transforme l'analyse de sécurité d'une simple case à cocher en matière de conformité en une tâche pratique et efficace de votre workflow de développement. Au lieu de vous plonger dans des centaines de rapports de vulnérabilités, vous pouvez concentrer votre énergie sur la résolution des problèmes qui menacent réellement la sécurité de votre application.

Commencez par activer les scanners de sécurité dans vos pipelines GitLab, puis tirez parti de l'agent Security Analyst pour prendre des décisions intelligentes et éclairées concernant la correction des vulnérabilités.

Prêt à vous lancer ? Consultez la documentation de GitLab Duo Agent Platform et la documentation sur l'analyse de sécurité pour commencer à transformer votre workflow de gestion des vulnérabilités dès aujourd'hui.

En découvrir davantage

Afficher tous les articlesVotre avis nous intéresse

Cet article de blog vous a plu ou vous avez des questions ou des commentaires ? Partagez vos réflexions en créant un sujet dans le forum de la communauté GitLab.

Donnez votre avis